Desativar a Ofuscação de E-mail da Cloudflare: Isso Prejudica Seus Core Web Vitals

A ofuscação de e-mail da Cloudflare injeta um script bloqueador de renderização para uma criptografia trivialmente reversível. Desative-o ou substitua-o.

O que é a ofuscação de e-mail da Cloudflare?

A ofuscação de endereço de e-mail da Cloudflare é um recurso do Scrape Shield que oculta os endereços de e-mail nas suas páginas de coletores de e-mail e bots, enquanto os mantém visíveis para visitantes humanos. Está ativado por padrão em todas as zonas da Cloudflare.

Última revisão por Arjen Karel em abril de 2026

Table of Contents!

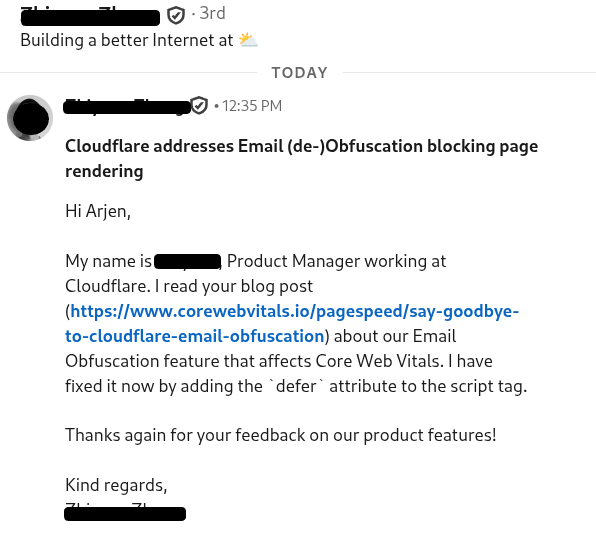

Atualização de abril de 2026: a Cloudflare corrigiu isso. Um Gerente de Produto da Cloudflare me enviou uma mensagem no LinkedIn. Ele leu este artigo e adicionou o atributo defer ao email-decode.min.js. A documentação oficial da Cloudflare agora confirma isso: o script não bloqueia mais a renderização.

O defer é uma mudança de uma linha. O motivo pelo qual não estava lá em primeiro lugar foi provavelmente porque a Cloudflare queria confirmar que não quebraria sites que dependem da decodificação de endereços antes do DOMContentLoaded. Alguém da equipe fez o trabalho. Crédito a quem merece.

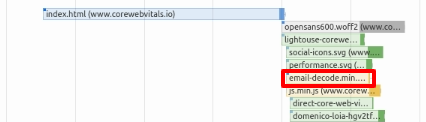

A forma como funciona é simples. O proxy de borda da Cloudflare examina o seu HTML em busca de qualquer coisa que pareça um endereço de e-mail. Ele substitui cada endereço por uma string hexadecimal codificada em XOR e injeta um pequeno script chamado email-decode.min.js para decodificar os endereços no navegador. O script tem cerca de 1.2 KB, agora carrega com defer e se remove do DOM após a execução.

Até recentemente, esse script não era carregado com async ou defer. Ele bloqueava a renderização. E fazia isso por um recurso que a maioria dos visitantes nunca notaria ou precisaria. Essa é a situação que este artigo descreveu originalmente, e o motivo pelo qual a Cloudflare a corrigiu.

.

.

Como a ofuscação de e-mail da Cloudflare afetava os Core Web Vitals

.

.

Antes da correção com o defer, o script email-decode.min.js era injetado como um recurso bloqueador de renderização. O navegador tinha que baixar, analisar e executá-lo antes de poder continuar a renderizar a página. Isso tinha três consequências:

1. Ele competia por largura de banda da rede durante a janela de renderização crítica, atrasando o Largest Contentful Paint.

2. Ele bloqueava a thread principal, o que podia empurrar o Interaction to Next Paint para o território de "precisa de melhorias".

3. Ele acionava até cinco avisos de auditoria do Lighthouse: eliminar recursos bloqueadores de renderização, evitar tarefas longas na thread principal, reduzir o tempo de execução do JavaScript, evitar o encadeamento de solicitações críticas e veicular recursos estáticos com uma política de cache eficiente.

Com o defer agora em vigor, o script é baixado em paralelo com a análise do HTML e é executado após o documento ser analisado. O aviso de bloqueio de renderização desapareceu.

O que resta após a correção

A thread principal ainda precisa analisar e executar 1.2 KB de JavaScript. Em um desktop isso não é nada. Em um celular Android de baixo custo com uma CPU ocupada, cada pequena tarefa na thread principal consome um pouco do seu orçamento de INP. Se você já está lutando pelos últimos 50 ms de espaço livre no INP, esse script é mais uma coisa na fila.

Os maiores problemas, aqueles que a Cloudflare não corrigiu, estão abaixo.

Efeitos colaterais de SEO

A Cloudflare substitui os endereços de e-mail por links que apontam para /cdn-cgi/l/email-protection#[hex]. Essas URLs retornam 404 para crawlers, incluindo o Googlebot. O resultado: erros "Soft 404" no Google Search Console. Ferramentas de auditoria de SEO como Ahrefs e Screaming Frog os relatam como links internos quebrados, criando ruído que mascara problemas reais de rastreamento. Se você usar a Cloudflare com a ofuscação de e-mail ativada, verifique seu relatório de cobertura do Search Console para ver esses erros fantasmas.

A ofuscação de e-mail da Cloudflare é ao menos segura?

Na verdade não. A Cloudflare usa uma cifra XOR de byte único onde a chave está embutida na própria string codificada. Todo site protegido pela Cloudflare usa o mesmo mecanismo de decodificação. Um spammer só precisa implementar um decodificador para extrair endereços de e-mail de todos eles.

Pesquisadores de segurança demonstraram que a codificação é trivialmente reversível. O estudo de ofuscação de 2026 de Spencer Mortensen testou 25 métodos diferentes contra mais de 300 spammers distintos usando endereços de e-mail honeypot. Até mesmo uma técnica simples de CSS display:none alcançou uma taxa de bloqueio de 100% contra coletores. Você não precisa de um JavaScript diferido para ocultar um endereço de e-mail de bots.

Você ainda deve desativá-la?

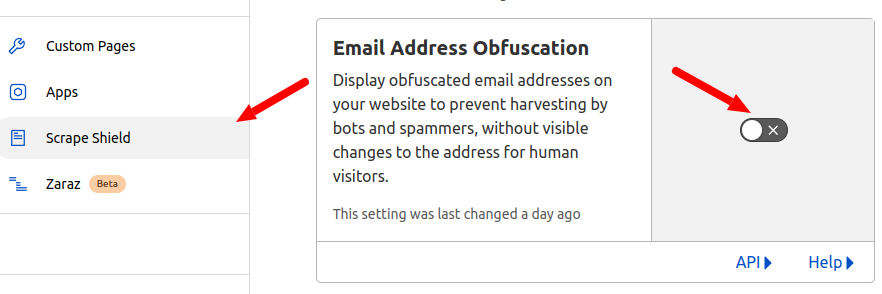

Se você não precisa de ofuscação de e-mail (e a maioria dos sites não precisa), desativá-la remove os erros de rastreamento soft 404 e os últimos milissegundos de trabalho da thread principal. Veja como:

1. Faça login no seu painel da Cloudflare.

2. Vá para Security > Settings (ou Scrape Shield em layouts de painel mais antigos).

3. Alterne Email Address Obfuscation para OFF.

É isso. O script desaparece imediatamente. Para uma configuração completa de desempenho da Cloudflare, consulte a melhor configuração da Cloudflare para ser aprovado nos Core Web Vitals.

Desativar por página com Configuration Rules

Se você deseja a ofuscação de e-mail em sua página de contato, mas não em páginas de destino de alto tráfego, use uma Configuration Rule:

1. Vá para Rules > Configuration Rules.

2. Crie uma nova regra, nomeie-a (por exemplo, "Desativar ofuscação de e-mail em páginas de destino").

3. Defina os critérios de correspondência (hostname, caminho da URL ou ambos).

4. Adicione a configuração Email Obfuscation e defina-a como Off.

5. Faça o deploy.

Você também pode isentar endereços de e-mail individuais no seu HTML, envolvendo-os em comentários: <!--email_off-->email@example.com<!--/email_off-->

Se você precisar de ofuscação: faça você mesmo

Se você realmente deseja ocultar endereços de e-mail de bots, existem maneiras muito melhores que não envolvem o envio de nenhum script antes que o usuário tenha expressado interesse. A melhor abordagem: anexe um IntersectionObserver e decodifique o e-mail just-in-time quando ele rolar para a visualização. Este é o mesmo padrão de adiar até que seja necessário que eu uso para tudo, desde incorporações do YouTube até Google Maps.

Crie o e-mail ofuscado

<a class="email-hidden" href="#" data-email="aW5mb0BleGFtcGxlLmNvbQ=="> [email-hidden] </a>

Anexe o IntersectionObserver. Coloque este pedaço de JavaScript na parte inferior da página.

<script>

const emailtag = document.querySelector('.email-hidden');

let observer = new IntersectionObserver((entries) => {

entries.map((entry) => {

if (entry.isIntersecting) {

let script = document.createElement('script');

script.onload = function () {

emaildecode(entry.target)

};

script.src = 'decode-email.js';

document.head.appendChild(script);

}

});

}).observe(emailtag);

</script>

Faça o upload do script email-decode decode-email.js e substitua a função de decodificação de e-mail por uma biblioteca de decodificação de sua própria escolha.

const emaildecode = (e) => {

let email = atob(e.dataset.email);

e.href = 'mailto:'+email;

e.innerHTML = email;

}

Verifique os resultados

<a href="mailto:info@example.com">info@example.com</a>

O e-mail é decodificado apenas quando o visitante o rola para a visualização. Impacto zero no INP, sem erros soft 404 para o Googlebot e a codificação base64 não é menos segura do que a cifra XOR da Cloudflare. Para verificar a melhoria com visitantes reais, configure o Real User Monitoring. As pontuações do Lighthouse são úteis para depuração, mas os dados de campo de usuários reais é o que o Google usa para classificação.

O Search Console reclamou do teu site?

Entrego uma lista de fixes por prioridade, assente em dados RUM. Sem PDF de 50 páginas.

Pedir auditoria