Cloudflare hat sein E-Mail-Verschleierungsskript repariert (Ich könnte der Auslöser gewesen sein)

Das E-Mail-Verschleierungsskript von Cloudflare blockierte früher das Rendering. Ein PM bei Cloudflare hat diesen Artikel gelesen und den Fix veröffentlicht. Die SEO- und Sicherheitsprobleme sollten jedoch weiterhin vermieden werden.

Was ist die E-Mail-Verschleierung von Cloudflare?

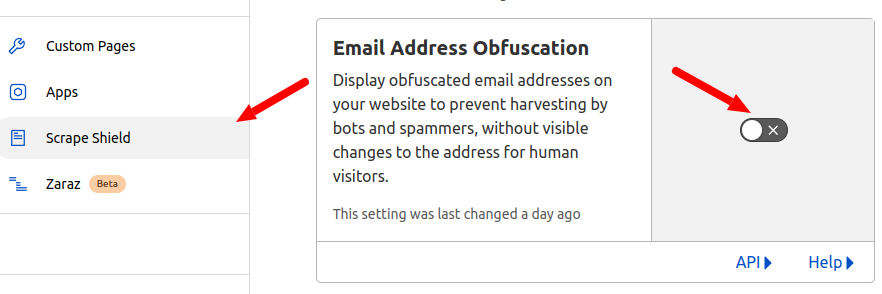

Cloudflare Email Address Obfuscation ist eine Scrape Shield-Funktion, die E-Mail-Adressen auf Ihren Seiten vor E-Mail-Harvestern und Bots verbirgt, während sie für menschliche Besucher sichtbar bleiben. Sie ist standardmäßig aktiviert in jeder Cloudflare-Zone.

Zuletzt überprüft von Arjen Karel im April 2026

Table of Contents!

- Was ist die E-Mail-Verschleierung von Cloudflare?

- Wie sich die E-Mail-Verschleierung von Cloudflare früher auf die Core Web Vitals auswirkte

- Ist die E-Mail-Verschleierung von Cloudflare überhaupt sicher?

- Sollten Sie sie dennoch deaktivieren?

- Wenn Sie Verschleierung benötigen: Machen Sie es selbst

- Überprüfen Sie die Ergebnisse

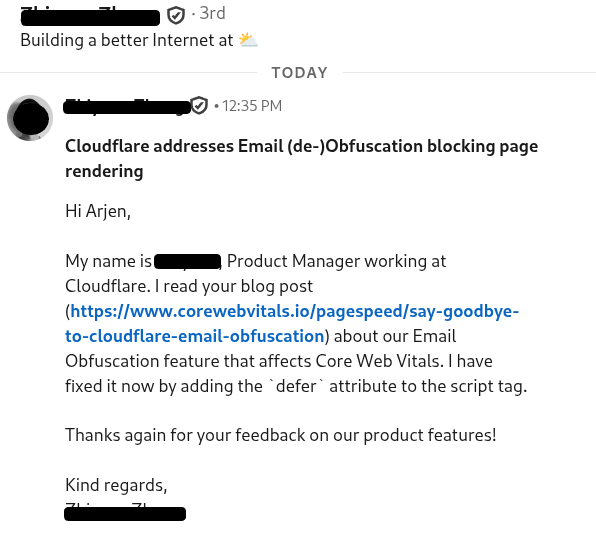

Update April 2026: Cloudflare hat es repariert. Ein Product Manager bei Cloudflare hat mir auf LinkedIn geschrieben. Er hat diesen Artikel gelesen und das Attribut defer zu email-decode.min.js hinzugefügt. Die offizielle Dokumentation von Cloudflare bestätigt dies nun: Das Skript blockiert das Rendering nicht mehr.

Defer ist eine einzeilige Änderung. Der Grund, warum es anfangs nicht vorhanden war, lag wahrscheinlich daran, dass Cloudflare sicherstellen wollte, dass Websites nicht beschädigt werden, die darauf angewiesen sind, dass Adressen vor dem DOMContentLoaded decodiert werden. Jemand im Team hat die Arbeit erledigt. Ehre, wem Ehre gebührt.

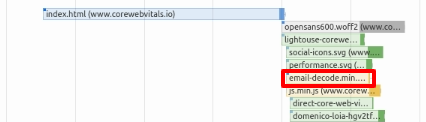

Die Funktionsweise ist einfach. Der Edge-Proxy von Cloudflare durchsucht Ihr HTML nach allem, was wie eine E-Mail-Adresse aussieht. Er ersetzt jede Adresse durch einen XOR-codierten Hex-String und injiziert ein kleines Skript namens email-decode.min.js, um die Adressen im Browser zu decodieren. Das Skript ist etwa 1,2 KB groß, lädt jetzt mit defer und entfernt sich nach der Ausführung selbst aus dem DOM.

Bis vor kurzem wurde dieses Skript nicht mit async oder defer geladen. Es blockierte das Rendering. Und das bei einer Funktion, die die meisten Besucher nie bemerken oder benötigen werden. Das ist die Situation, die dieser Artikel ursprünglich beschrieb, und der Grund, warum Cloudflare sie behoben hat.

.

.

Wie sich die E-Mail-Verschleierung von Cloudflare früher auf die Core Web Vitals auswirkte

.

.

Vor dem Defer-Fix wurde das Skript email-decode.min.js als eine render-blockierende Ressource injiziert. Der Browser musste es herunterladen, parsen und ausführen, bevor er mit dem Rendering der Seite fortfahren konnte. Das hatte drei Konsequenzen:

1. Es konkurrierte um Netzwerkbandbreite während des kritischen Rendering-Fensters, was den Largest Contentful Paint verzögerte.

2. Es blockierte den Haupt-Thread, was den Interaction to Next Paint in den Bereich "Verbesserung erforderlich" schieben konnte.

3. Es löste bis zu fünf Lighthouse-Audit-Warnungen aus: Beseitigen Sie render-blockierende Ressourcen, vermeiden Sie lange Haupt-Thread-Aufgaben, reduzieren Sie die JavaScript-Ausführungszeit, vermeiden Sie die Verkettung kritischer Anforderungen und stellen Sie statische Assets mit einer effizienten Cache-Richtlinie bereit.

Da Defer nun vorhanden ist, wird das Skript parallel zum HTML-Parsing heruntergeladen und ausgeführt, nachdem das Dokument geparst wurde. Die Warnung über das Blockieren des Renderings ist verschwunden.

Was nach dem Fix übrig bleibt

Der Haupt-Thread muss immer noch 1,2 KB JavaScript parsen und ausführen. Auf einem Desktop ist das nichts. Auf einem Low-End-Android-Telefon mit ausgelasteter CPU verringert jedoch jede kleine Haupt-Thread-Aufgabe Ihr INP-Budget. Wenn Sie bereits um die letzten 50 ms des INP-Spielraums kämpfen, ist dieses Skript eine weitere Sache in der Warteschlange.

Die größeren Probleme, die Cloudflare nicht behoben hat, finden Sie unten.

SEO-Nebenwirkungen

Cloudflare ersetzt E-Mail-Adressen durch Links, die auf /cdn-cgi/l/email-protection#[hex] verweisen. Diese URLs geben für Crawler, einschließlich Googlebot, den Status 404 zurück. Das Ergebnis: "Soft 404"-Fehler in der Google Search Console. SEO-Audit-Tools wie Ahrefs und Screaming Frog melden sie als defekte interne Links und erzeugen so Rauschen, das tatsächliche Crawl-Probleme verdeckt. Wenn Sie Cloudflare mit aktivierter E-Mail-Verschleierung verwenden, überprüfen Sie Ihren Search Console-Abdeckungsbericht auf diese Phantomfehler.

Ist die E-Mail-Verschleierung von Cloudflare überhaupt sicher?

Nicht wirklich. Cloudflare verwendet eine Ein-Byte-XOR-Chiffre, bei der der Schlüssel im codierten String selbst eingebettet ist. Jede von Cloudflare geschützte Site verwendet denselben Decodierungsmechanismus. Ein Spammer muss nur einen Decoder implementieren, um E-Mail-Adressen aus all diesen Seiten zu extrahieren.

Sicherheitsforscher haben gezeigt, dass die Codierung trivial umkehrbar ist. Spencer Mortensens Verschleierungsstudie aus dem Jahr 2026 testete 25 verschiedene Methoden gegen über 300 verschiedene Spammer mithilfe von Honeypot-E-Mail-Adressen. Sogar eine einfache CSS-Methode mit display:none erreichte eine Blockierrate von 100 % gegen Harvester. Sie benötigen kein verzögertes JavaScript, um eine E-Mail-Adresse vor Bots zu verbergen.

Sollten Sie sie dennoch deaktivieren?

Wenn Sie keine E-Mail-Verschleierung benötigen (und das tun die meisten Websites nicht), entfernt das Deaktivieren die Soft 404-Crawl-Fehler und die letzten paar Millisekunden der Haupt-Thread-Arbeit. So geht's:

1. Melden Sie sich bei Ihrem Cloudflare-Dashboard an.

2. Gehen Sie zu Security > Settings (oder Scrape Shield in älteren Dashboard-Layouts).

3. Schalten Sie Email Address Obfuscation auf OFF (Aus).

Das ist alles. Das Skript verschwindet sofort. Für eine vollständige Cloudflare-Performance-Konfiguration lesen Sie die beste Cloudflare-Konfiguration zum Bestehen der Core Web Vitals.

Deaktivieren pro Seite mit Configuration Rules

Wenn Sie die E-Mail-Verschleierung auf Ihrer Kontaktseite, aber nicht auf Landingpages mit hohem Traffic wünschen, verwenden Sie eine Configuration Rule:

1. Gehen Sie zu Rules > Configuration Rules.

2. Erstellen Sie eine neue Regel und benennen Sie diese (z. B. "E-Mail-Verschleierung auf Landingpages deaktivieren").

3. Legen Sie die Übereinstimmungskriterien fest (Hostname, URL-Pfad oder beides).

4. Fügen Sie die Einstellung Email Obfuscation hinzu und setzen Sie sie auf Off.

5. Speichern und bereitstellen (Deploy).

Sie können auch einzelne E-Mail-Adressen in Ihrem HTML ausnehmen, indem Sie sie in Kommentare einschließen: <!--email_off-->email@example.com<!--/email_off-->

Wenn Sie Verschleierung benötigen: Machen Sie es selbst

Wenn Sie E-Mail-Adressen vor Bots verbergen möchten, gibt es viel bessere Möglichkeiten, bei denen kein Skript ausgeliefert werden muss, bevor der Benutzer Interesse bekundet hat. Der beste Ansatz: Binden Sie einen IntersectionObserver ein und decodieren Sie die E-Mail just-in-time, wenn sie in den sichtbaren Bereich gescrollt wird. Dies ist dasselbe Muster (defer until needed), das ich für alles verwende, von YouTube-Einbettungen bis hin zu Google Maps.

Erstellen der verschleierten E-Mail

<a class="email-hidden" href="#" data-email="aW5mb0BleGFtcGxlLmNvbQ=="> [email-hidden] </a>

Hängen Sie den IntersectionObserver an. Platzieren Sie dieses Stück JavaScript am Ende der Seite.

<script>

const emailtag = document.querySelector('.email-hidden');

let observer = new IntersectionObserver((entries) => {

entries.map((entry) => {

if (entry.isIntersecting) {

let script = document.createElement('script');

script.onload = function () {

emaildecode(entry.target)

};

script.src = 'decode-email.js';

document.head.appendChild(script);

}

});

}).observe(emailtag);

</script>

Laden Sie das E-Mail-Decodierungsskript decode-email.js hoch und ersetzen Sie die E-Mail-Decodierungsfunktion durch eine Decodierungsbibliothek Ihrer Wahl.

const emaildecode = (e) => {

let email = atob(e.dataset.email);

e.href = 'mailto:'+email;

e.innerHTML = email;

}

Überprüfen Sie die Ergebnisse

<a href="mailto:info@example.com">info@example.com</a>

Die E-Mail wird nur decodiert, wenn der Besucher sie in den sichtbaren Bereich scrollt. Keine Auswirkungen auf INP, keine Soft 404-Fehler für den Googlebot, und die Base64-Codierung ist nicht weniger sicher als die XOR-Chiffre von Cloudflare. Um die Verbesserung bei echten Besuchern zu überprüfen, richten Sie Real User Monitoring ein. Lighthouse-Ergebnisse sind nützlich für das Debugging, aber Felddaten von echten Benutzern sind das, was Google für das Ranking verwendet.

Echtzeit-Daten. Kein 28-Tage-Durchschnitt.

CoreDash segmentiert jede Metrik nach Route, Device, Browser und Verbindung.

CoreDash anschauen